黑产应用场景

号木马生成器的技术演化史,本质上是攻防双方在「自动化」「隐蔽性」「场景适配」维度的持续博弈。未来防御体系需融合AI行为分析、存证等新技术,而用户安全意识的提升仍是构筑防线的基石。正如安全领域经典格言所述:“最坚固的防火墙,始于每个用户对风险的本能觉。”

Ⅱ. 攻击手段:工程学与多维度渗透

- 伪装欺

- 界面伪装:木马生成器可生成与登录界面高度相似的窗口,覆盖原进程并截获输入信息。例如,Trojan-PSW.Win32.Pass系列木马会制终止正版进程,随后启动仿冒登录窗口819。

- 文件捆绑:将木马与正常文件(如招标文档、图片)结合,利用Windows默认隐藏文件扩展名的特性,诱导用户点击「云南腾冲高速公路PPP项目招标文件.exe」等伪装文件510。

- 传播渠道

- 行业定向攻击:部分团伙专攻特定行业,如在建筑类群上传「E2标段投标扫描件」等钓鱼文件,利用行业信息不对称提高成功率10。

- 邮件与网页挂马:通过邮件附件或网页脚本(如EML木马)触发漏洞,自动下载并执行程序1316。

Ⅲ. 链条:从数据窃取到黑产变现

-

数据窃取机制

木马通过内存读取、键盘记录、窗口劫持等方式获取账号密码。例如,部分变种会注入explorer.exe 进程,或通过读取客户端的4300端口通信数据直接截取登录凭据418。更隐蔽的变种甚至采用「云端控制」架构,将取信息实时上传至MySQL数据库,支持多用户分账管理10。

生成器的技术迭代还体现在「场景适配」能力上。部分工具针对网吧环境提供「还原精灵穿透模块」,或在木马中嵌入IP定位功能,通过访问第三方接口获取受害者地理位置26。这种模块化设计大幅降低了攻击门槛,使得非技术背景者也能快速实施号行为。

- 账号转售:取的高活跃度号被用于诈、垃圾信息群发,或通过交易平台以0.5-5美元单出售10。

- 撞库攻击:利用密码尝试登录其他平台(如Steam、),形成跨平台数据泄露1019。

- 勒索与钓鱼:结合取的社交关系链,实施精准钓鱼或伪造身份诈16。

Ⅳ. 防御策略:技术对抗与用户教育

- 终端防护技术

- 行为监控:通过检测异常进程(如非系统路径的explorer.exe )或内存注入行为识别木马618。

- 主动防御:360QVM引擎等工具采用动态沙箱技术,模拟运行环境分析可疑文件行为10。

- 用户侧防护建议

- 密码管理:使用包含特殊字符的长密码(建议15位以上),与邮箱、游戏账号共用密码714。

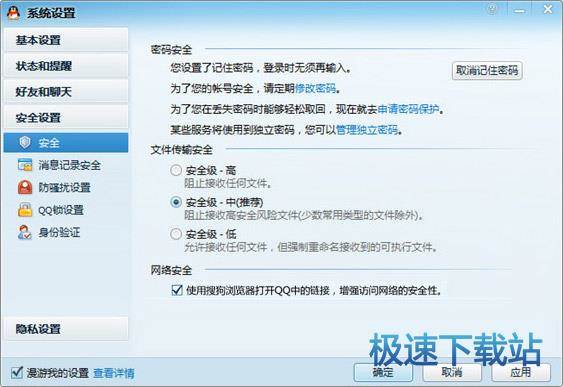

- 环境验证:启用安全中心的设备锁功能,定期登录记录中的异常IP地址14。

- 文件操作规范:在系统设置中取消「隐藏已知文件扩展名」,惕带有双重后缀(如.doc.exe )的文件1019。

Ⅴ. 律与反思

尽管技术防护手段不断升级,但木马生成器的泛滥折射出「工具化」趋势。据中裁判文书网数据,2020-2024年间涉及号的中,76%的被告使用现成生成器工具10。这要求立层面需化对「工具开发」的力度,同时安全厂商应建立跨平台威胁共享机制,例如腾讯电脑管家与360推出的「黑产数据库联防系统」1416。

号木马生成器的技术演进与攻防博弈

Ⅰ. 技术演进:从手工编码到模块化生成

号木马生成器的心逻辑围绕「自动化」与「隐蔽性」展开。早期的木马开发需要编写完整的代码框架(如Delphi或C++),而生成器已演变为模块化工具,用户仅需配置参数即可生成定制化木马。例如,小凡密保末日者V-3.1等工具提供可视化界面,支持选择发信邮箱、伪装文件格式(如JPG、DOC)等选项8。这类工具甚至集成「进程注入」「反编译防护」等高级功能,例如通过AES加密关键字符串以规避检测18。

相关问答

下载

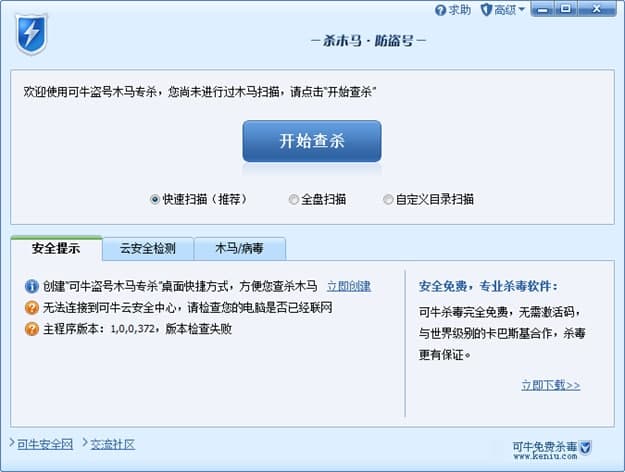

qq盗号木马步骤。1、在华军软件园将

QQ盗号软件专杀工具下载下来,得到一个软件压缩包。2、解压压缩包,然后得到可牛盗号木马专杀工具.exe,双击打开,点击确定。3、打开后就可以直接使用。